COLUMN

コラム

2026年04月08日

Anthropic Mythos が示す未来。「防御が先行する」AIセキュリティの新常識

タグ:AI,セキュリティ,Anthropic,Mythos,zero-day

2026年4月、AIセキュリティ業界に激震が走りました。Anthropic が発表した Mythos Preview は、数千の zero-day 脆弱性を発見し、全主要 OS・ブラウザに潜む脆弱性を検出できる強力なモデルです。

しかし、このモデルは一般公開されません。理由は、「サイバー攻撃に悪用されるリスクが高すぎる」からです。

実はこの発表の背景には、3月に起きた2度のリーク事件がありました。AI セキュリティ企業である Anthropic 自身が、セキュリティ事故を2回も起こしてしまったのです。

この一連の出来事は、AI セキュリティの「転換点」を象徴しています。本記事では、Mythos Preview が示す未来と、企業が今すぐ備えるべき5つの戦略を解説します。

1. Anthropic に起きた「2度のリーク事件」— セキュリティ企業が自ら犯したミス

Anthropic Mythos Preview の正式発表は、実は2度のリーク事件から始まった物語です。

第1のリーク: CMS設定ミスで Mythos 情報が流出(3月26日)

2026年3月26日、Fortune 誌が Anthropic の CMS(コンテンツ管理システム)設定ミスを発見しました。約3,000件の未公開アセット(画像、PDF、ドラフト記事)が公開状態になっていたのです。

その中には、未発表モデル「Mythos」(内部コードネーム: Capybara)に関するドラフトブログ投稿が含まれていました。

Anthropic の広報担当者は Fortune の取材に対し、「外部 CMS ツールの設定ミスにより、ドラフトコンテンツがアクセス可能になった」と認め、「人的エラー」と説明しました。

皮肉なことに、AI セキュリティを扱う企業が、基本的な設定ミスでセキュリティ事故を起こしてしまったのです。

第2のリーク: Claude Code のソースコード 51.2万行が流出(3月31日)

第1のリーク事件からわずか5日後、Anthropic はさらに深刻なセキュリティ事故を起こしました。

Claude Code の npm パッケージ(v2.1.88)に、デバッグ用の .map ファイルが誤って含まれ、約51.2万行の TypeScript ソースコードが流出したのです。

この流出したコードは、GitHub で "claw-code" という名前でミラーリングされ、わずか1日で10万 star を獲得し、GitHub 史上最速の成長を記録しました。

Anthropic は著作権侵害で大量の DMCA takedown 要求を GitHub に送りましたが、一部の takedown が誤爆し、無関係なリポジトリまで削除してしまい、さらなる炎上を招きました。

リーク事件が業界に与えた影響

この2度のリーク事件は、AI セキュリティ業界に重要な教訓を残しました。

- セキュリティ企業も例外ではない:最先端の AI セキュリティ技術を持つ企業でも、基本的な設定ミスで情報流出が起きる

- AI の能力が人類の管理能力を超えつつある:Mythos のような強力なモデルは、適切な管理体制なしには危険すぎる

- 透明性と説明責任の重要性:Anthropic は事故を認め、即座に対応したことで、信頼を一定程度維持できた

そして、この2度のリーク事件が業界に警鐘を鳴らし、4月7日の Mythos Preview 正式発表につながったのです。

2. Mythos の真の能力 — AI が「攻撃者」にも「防御者」にもなる時代

では、Mythos Preview とは一体どのような能力を持つのでしょうか?

Anthropic が公開した情報と、主要メディアの報道から、その驚異的な能力が明らかになっています。

数千の zero-day 脆弱性を数週間で発見

Mythos Preview は、テスト期間中に数千の zero-day 脆弱性を発見しました。

驚くべきことに、これらの脆弱性の多くは1〜2十年間も放置されてきたものでした。つまり、レガシーシステムには「時限爆弾」が大量に埋まっていたのです。

さらに、Mythos は全主要 OS(Windows、macOS、Linux)と全主要ブラウザ(Chrome、Firefox、Safari、Edge)で zero-day 脆弱性を特定できることが確認されています。

83.1% の確率で初回で脆弱性を再現・悪用可能

Mythos の能力は脆弱性の発見だけにとどまりません。

Anthropic の公式レポートによると、Mythos は発見した脆弱性を初回で再現し、proof-of-concept(概念実証)を作成する成功率が 83.1% に達しました。

例えば、Mythos の前身モデルである Claude Opus 4.6 は、Ghost CMS の SQL injection 脆弱性をわずか90分で発見し、悪用可能な状態まで到達しました。

人間のセキュリティ研究者が数週間〜数ヶ月かけて見つける脆弱性を、AI が90分で発見する時代が来たのです。

攻撃ライフサイクルの 80-90% を自動化

さらに懸念されているのは、AI による攻撃の自動化です。

セキュリティ研究者の報告によると、中国の国家支援 APT グループが Claude ベースの AI エージェントを使用し、攻撃ライフサイクルの 80-90% を自動化していることが確認されています。

具体的には、偵察(reconnaissance)、エクスプロイト作成、ラテラルムーブメント(横展開)、データ流出までのプロセスを、AI が機械速度で実行するのです。

これにより、従来は数週間〜数ヶ月かかっていた攻撃が、数時間〜数日で完了する可能性があります。

AI が「攻撃者」にも「防御者」にもなり得る時代が到来しています。企業はこの変化にどう対応すべきでしょうか? 後半で5つの具体的な戦略を提示します。

3. なぜ Mythos は一般公開されないのか — Project Glasswing の意味

Mythos Preview のような強力な AI モデルが、なぜ一般公開されないのでしょうか?

その答えは、Anthropic が立ち上げた Project Glasswing にあります。

「防御が先行する」新しいアプローチ

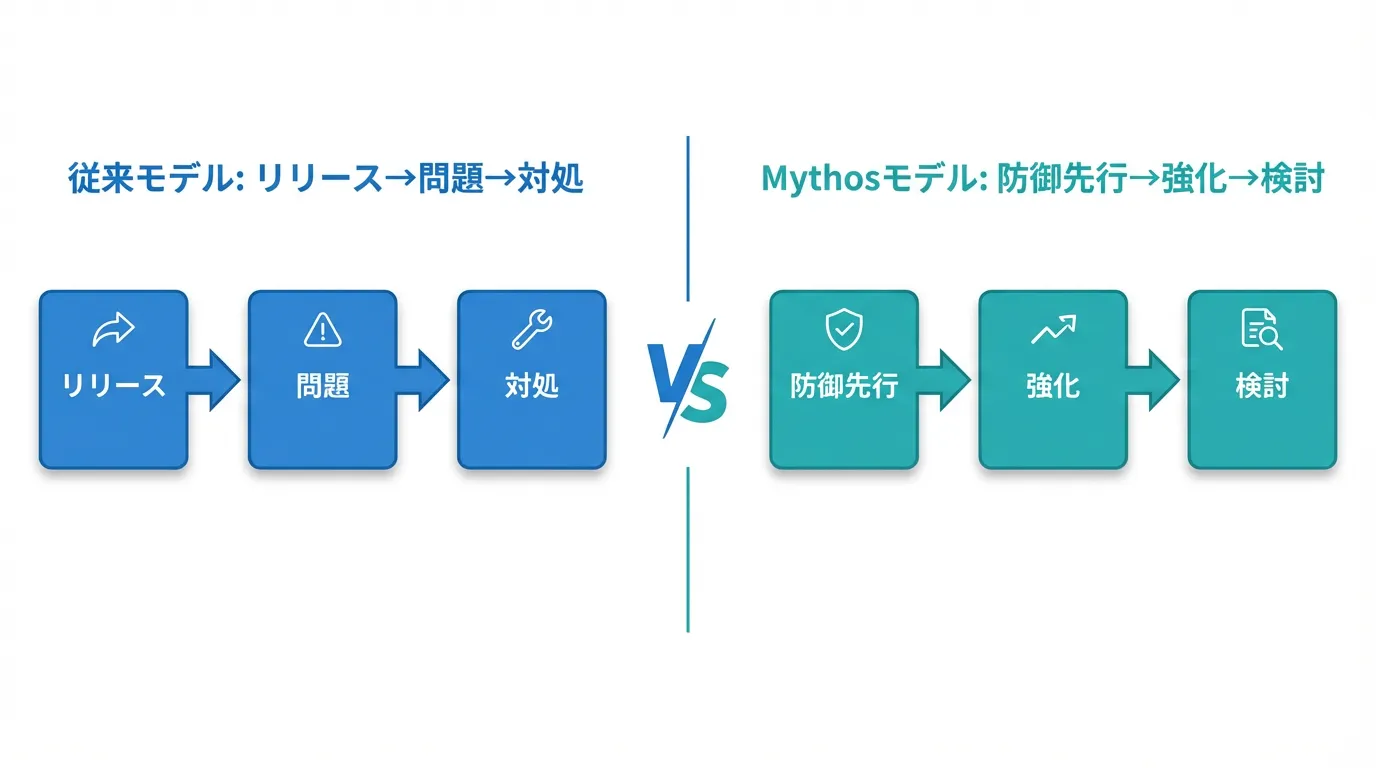

従来の AI モデルリリースは、「リリース → 問題発生 → 対処」という流れでした。

しかし Mythos は、「防御者に先に提供 → セキュリティ強化 → その後一般公開を検討」という逆のアプローチを取っています。

これは AI セキュリティの「核拡散防止条約」に似たモデルと言えるでしょう。

強力な AI 技術を無制限に公開するのではなく、まず信頼できるパートナーに限定提供し、防御体制を整えてから次のステップを検討するのです。

12社の限定パートナー — デジタル社会の「重要インフラ」を守る

Project Glasswing には、以下の12社が参加しています。

- Amazon Web Services (AWS):クラウドインフラの脆弱性を事前に修正

- Apple、Microsoft:OS レベルの脆弱性を事前に修正

- Google:Chrome ブラウザとクラウドサービスの脆弱性を事前に修正

- CrowdStrike、Palo Alto Networks:セキュリティツールを事前に強化

- Cisco、Broadcom、NVIDIA:ネットワーク機器・半導体レベルの脆弱性を事前に修正

- JPMorgan Chase:金融システムの脆弱性を事前に修正

- Linux Foundation:OSS コミュニティ全体のセキュリティレビューを AI 化

これらの組織は、デジタル社会の「重要インフラ」を守る最前線に立っています。

Mythos を使って脆弱性を事前に発見・修正することで、攻撃者が悪用する前に防御体制を整えるのです。

一般公開されない理由

Anthropic は公式声明で、「将来的に Mythos クラスのモデルを大規模展開する方法を学ぶためのステップ」と説明しています。

一般向け API や Claude.ai への統合は、現時点では未定です。

その理由は明確です。Mythos のような能力を持つモデルが悪意ある者の手に渡れば、前例のない規模のサイバー攻撃が可能になるからです。

適切な安全対策が整うまで、一般公開は行わない——これが Anthropic の判断です。

4. AI セキュリティ市場の急成長 — 企業の81%が既に AI セキュリティツールを活用

Mythos の登場は、AI セキュリティ市場の急成長を象徴しています。

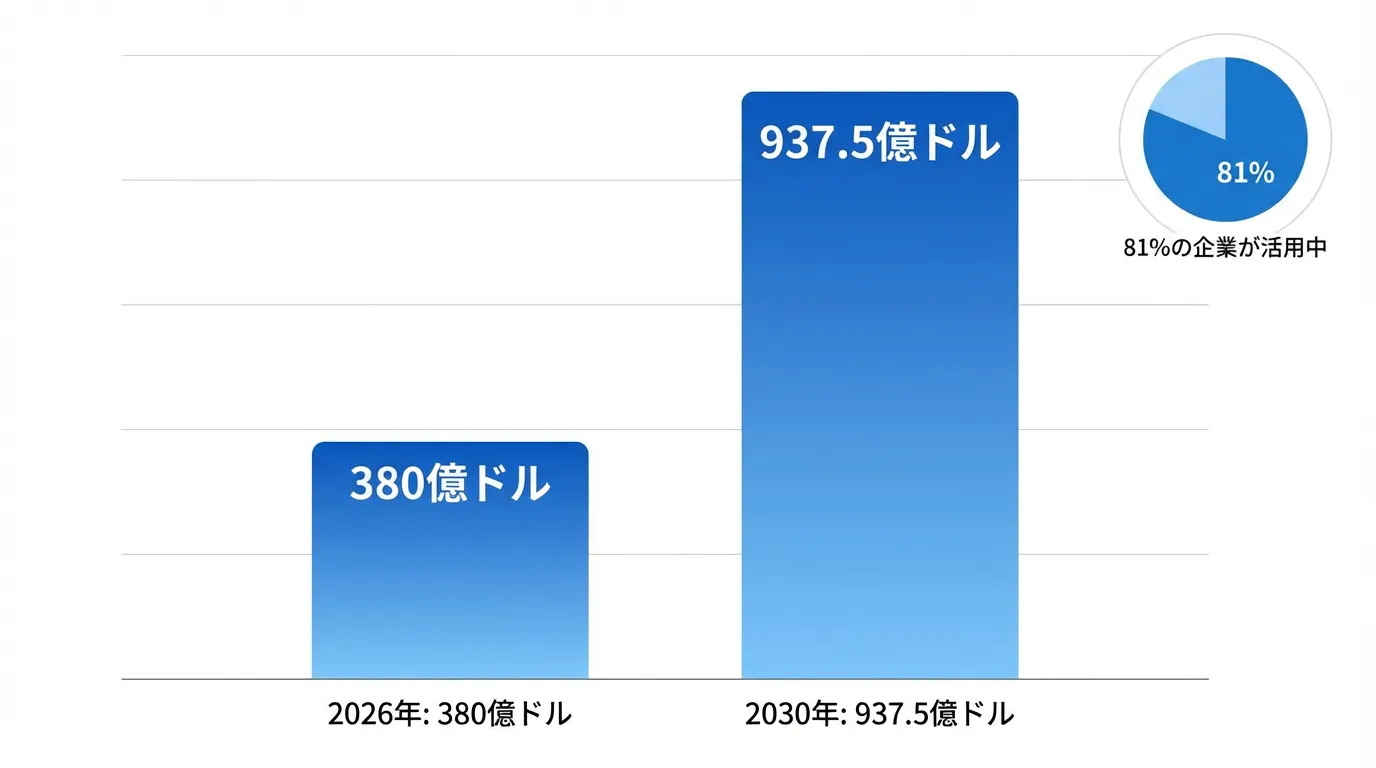

市場調査会社 Precedence Research によると、AI セキュリティ市場は 2026年に 380億ドルに達し、2030年には 937.5億ドルに成長すると予測されています(CAGR 24.1-24.4%)。

企業の81%が既に AI セキュリティツールを活用中

トレンドマイクロの調査によると、調査対象企業の 81% が既にサイバーセキュリティ戦略の一環として AI ツールを活用しています。

さらに、42% の企業が「AI 駆動型セキュリティ向上」を今後12ヶ月間の最優先事項と回答しています。

日本国内でも、IPA(情報処理推進機構)が発表した「情報セキュリティ10大脅威2026」で、AI 利用に関するサイバーリスクが初めて選出されました。

これは、AI セキュリティが日本企業にとっても無視できない課題になったことを示しています。

攻撃者も AI を使い始めた

しかし、防御側だけでなく、攻撃者も AI を活用し始めています。

セキュリティ専門家の分析によると、2026年には AI が攻撃と防御の両面で加速し、より急速に変化する脅威環境が生まれると予測されています。

攻撃者は AI を使って、偵察、脆弱性発見、マルウェア開発を自動化・規模化します。

一方、防御側も AI エージェントソリューションを活用し、未知のセキュリティ脆弱性を事前に発見し、ベンダーが悪用される前にパッチを適用するようになります。

これは「AI 化されたセキュリティ環境」の始まりです。企業は攻守両面での AI 活用に、今すぐ備える必要があります。

5. Mythos 以後の世界 — 企業が今すぐ備えるべき5つの戦略

では、企業は Mythos 以後の世界にどう備えるべきでしょうか?

ここでは、技術リードと DX推進担当が今すぐ実行すべき5つの戦略を提示します。

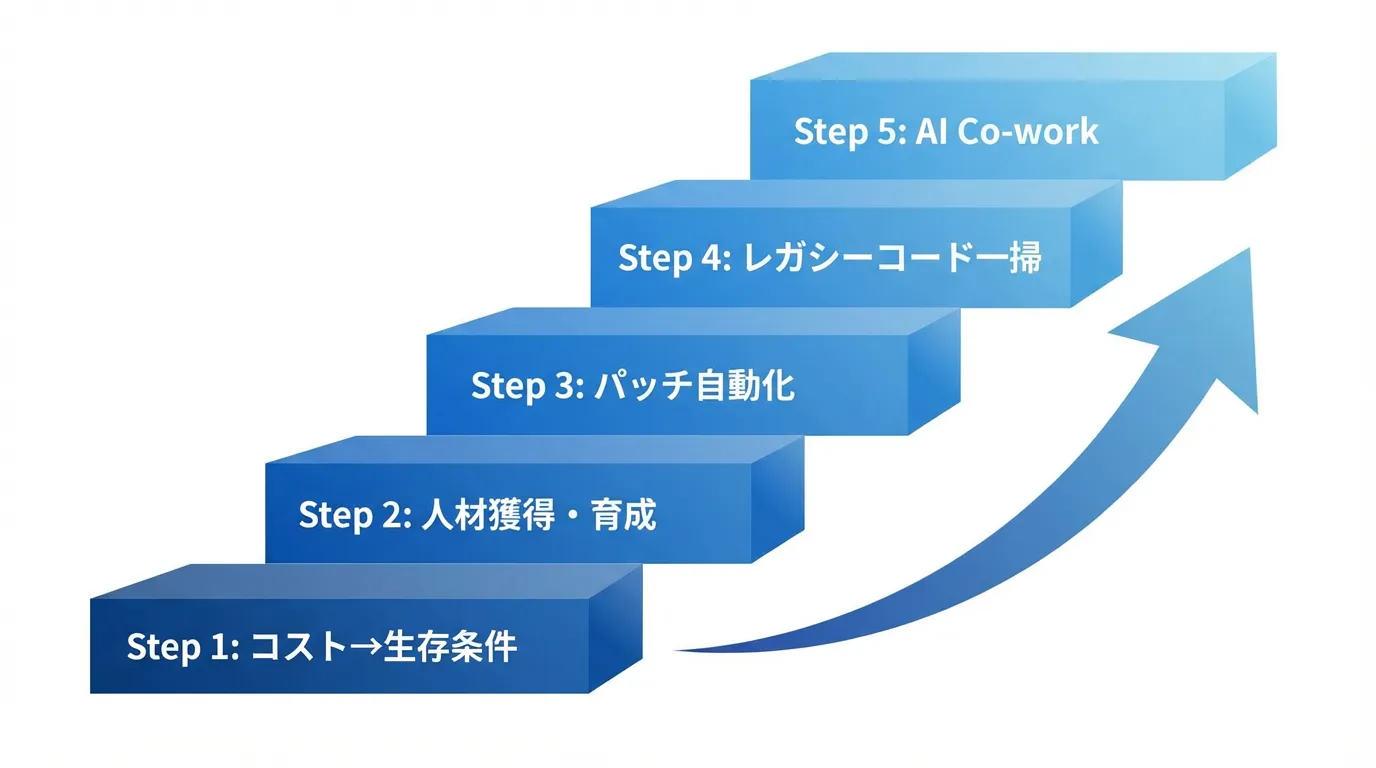

戦略1: セキュリティは「コスト」から「生存条件」へ

Mythos の登場により、セキュリティ投資の位置づけが根本的に変わりました。

従来は「あった方がいい」と考えられていたセキュリティ投資が、「なければ生き残れない」生存条件になったのです。

経営層への説明では、「競合他社の 81% が既に AI セキュリティツールを活用している」という市場データを示し、出遅れのリスクを強調しましょう。

戦略2: AI セキュリティ人材の獲得・育成

AI を使いこなせるセキュリティエンジニアが不足しています。

企業は、既存のセキュリティ人材に AI ツールの使い方を教育するだけでなく、AI とセキュリティの両方に精通した人材を新規採用する必要があります。

また、外部の専門家や研修プログラムを活用し、チーム全体のスキルアップを図ることも重要です。

戦略3: パッチ適用の自動化・高速化

AI が脆弱性を数時間〜数日で発見する時代では、パッチ適用も同じ速度で行う必要があります。

従来の「月1回のパッチ適用」では、AI による攻撃に間に合いません。

パッチ適用プロセスの自動化、継続的インテグレーション/継続的デリバリー(CI/CD)パイプラインへのセキュリティテスト組み込みなど、DevSecOps の実践が急務です。

戦略4: レガシーコードの一掃

Mythos が発見した脆弱性の多くは、10〜20年間放置されてきたものでした。

レガシーシステムには「時限爆弾」が大量に埋まっている可能性があります。

企業は、レガシーコードのセキュリティレビューを優先的に実施し、古い脆弱性パターンが残存していないかチェックする必要があります。

場合によっては、レガシーシステム全体をモダンなアーキテクチャに移行することも検討すべきでしょう。

戦略5: AI Co-work でセキュリティを守る

最後に、最も重要な戦略は、AI を「使う」のではなく「協働する」ことです。

AI によるセキュリティレビューは、「AI に任せる」のではなく「AI と協働して守る」アプローチが求められます。

例えば、開発者が書いたコードを AI が即座にレビューし、脆弱性を指摘する——これが AI Co-work の実践例です。

こうした課題に対して、Captain.AI のようなプラットフォームでは、セキュリティレビュー AI エージェントを「スキル」として定義し、チーム全体で活用できる仕組みを提供しています。

AI エージェントがコードレビューの「同僚」として機能し、人間の開発者と協働してセキュリティを守るのです。

6. まとめ — Mythos は「パンドラの箱」ではなく「プロメテウスの火」

Anthropic Mythos Preview の登場は、AI セキュリティの転換点です。

数千の zero-day 脆弱性を発見し、攻撃ライフサイクルの 80-90% を自動化できる能力は、「パンドラの箱」のように見えるかもしれません。

しかし、適切に管理すれば、Mythos は「プロメテウスの火」——人類に新しい力を与える技術になり得ます。

Project Glasswing のように、防御者に先行提供し、セキュリティ体制を整えてから次のステップを検討するアプローチは、AI 時代の新しいモデルとなるでしょう。

AI を"使う"フェーズは終わりつつあります。これからは、AI と"協働"し、チーム全体の生産性とセキュリティを底上げする組織が競争優位を握ります。

セキュリティも「AI に任せる」のではなく「AI と協働して守る」時代になったのです。

企業は今、AI セキュリティへの投資を加速させるべき時です。

AI セキュリティの実践に興味がある技術リードの方は、AI駆動開発伴走セミナー で AI Co-work の具体的な導入手法を学べます。また、DX推進担当の方は、AI内製化セミナー で AI セキュリティ投資の ROI 試算や経営層への説明方法を習得できます。

まずは無料相談でご相談ください。

- カテゴリー

- タグ

- システム運用 (16)

- TypeScript (1)

- WebAssembly (2)

- ウォーターフォール開発 (2)

- 業務システム (28)

- CSS (2)

- GraphQL (1)

- プログラミング (31)

- スタートアップ (11)

- Nexaweb (1)

- BaaS (10)

- データベース (5)

- SPA (2)

- 基本用語 (26)

- Case study (5)

- Keyword (10)

- FaaS (1)

- システム開発 (69)

- スクラム (1)

- フロントエンド (38)

- AI (26)

- アジャイル開発 (18)

- Supabase (1)

- イノベーション (5)

- Database (2)

- 月額制 (1)

- PaaS (3)

- ACF (1)

- BookReview (3)

- サービス開発 (5)

- React (3)

- Firebase (1)

- クラウドサービス (12)

- low-code (2)

- バックエンド (8)

- ナレッジマネジメント (1)

- ChatGPT (1)

- Vue.js (2)

- Tailwind CSS (1)

- DBaas (2)

- プロジェクト管理 (13)

- セミナー (2)

- Web (21)

- 失敗事例 (2)

- Hexabase_health (1)

- 生成AI (7)

- 受託開発 (1)

- Kubernetes (3)

- WebComponents (1)

- 通知 (1)

- API (6)

- Next.js (1)

- フレームワーク (3)

- ローコード開発 (4)

- ノーコード開発 (1)

- JavaScript (2)

- Hexabase (12)

- LLM (3)

- 画像生成 (1)

- DX (34)